Le retour :

OpenSSH_7.9p1 Raspbian-10, OpenSSL 1.1.1c 28 May 2019

debug1: Reading configuration data /etc/ssh/ssh_config

debug1: /etc/ssh/ssh_config line 19: Applying options for *

debug2: resolve_canonicalize: hostname [ip_adress] is address

debug2: ssh_connect_direct

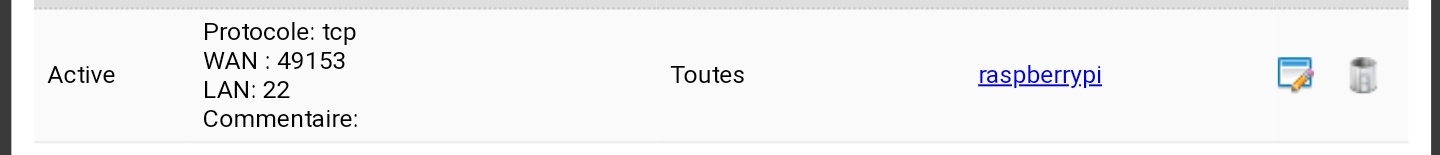

debug1: Connecting to [ip_adress] [[ip_adress]] port 49153.

debug1: Connection established.

debug1: identity file /home/pi/.ssh/id_rsa type -1

debug1: identity file /home/pi/.ssh/id_rsa-cert type -1

debug1: identity file /home/pi/.ssh/id_dsa type -1

debug1: identity file /home/pi/.ssh/id_dsa-cert type -1

debug1: identity file /home/pi/.ssh/id_ecdsa type -1

debug1: identity file /home/pi/.ssh/id_ecdsa-cert type -1

debug1: identity file /home/pi/.ssh/id_ed25519 type -1

debug1: identity file /home/pi/.ssh/id_ed25519-cert type -1

debug1: identity file /home/pi/.ssh/id_xmss type -1

debug1: identity file /home/pi/.ssh/id_xmss-cert type -1

debug1: Local version string SSH-2.0-OpenSSH_7.9p1 Raspbian-10

debug1: Remote protocol version 2.0, remote software version OpenSSH_7.9p1 Raspbian-10

debug1: match: OpenSSH_7.9p1 Raspbian-10 pat OpenSSH* compat 0x04000000

debug2: fd 3 setting O_NONBLOCK

debug1: Authenticating to [ip_adress]:49153 as 'pi'

debug3: put_host_port: [[ip_adress]]:49153

debug3: hostkeys_foreach: reading file "/home/pi/.ssh/known_hosts"

debug3: record_hostkey: found key type ECDSA in file /home/pi/.ssh/known_hosts:1

debug3: load_hostkeys: loaded 1 keys from [[ip_adress]]:49153

debug3: order_hostkeyalgs: prefer hostkeyalgs: ecdsa-sha2-nistp256-cert-v01@openssh.com,ecdsa-sha2-nistp384-cert-v01@openssh.com,ecdsa-sha2-nistp521-cert-v01@openssh.com,ecdsa-sha2-nistp256,ecdsa-sha2-nistp384,ecdsa-sha2-nistp521

debug3: send packet: type 20

debug1: SSH2_MSG_KEXINIT sent

debug3: receive packet: type 20

debug1: SSH2_MSG_KEXINIT received

debug2: local client KEXINIT proposal

debug2: KEX algorithms: curve25519-sha256,curve25519-sha256@libssh.org,ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group16-sha512,diffie-hellman-group18-sha512,diffie-hellman-group14-sha256,diffie-hellman-group14-sha1,ext-info-c

debug2: host key algorithms: ecdsa-sha2-nistp256-cert-v01@openssh.com,ecdsa-sha2-nistp384-cert-v01@openssh.com,ecdsa-sha2-nistp521-cert-v01@openssh.com,ecdsa-sha2-nistp256,ecdsa-sha2-nistp384,ecdsa-sha2-nistp521,ssh-ed25519-cert-v01@openssh.com,rsa-sha2-512-cert-v01@openssh.com,rsa-sha2-256-cert-v01@openssh.com,ssh-rsa-cert-v01@openssh.com,ssh-ed25519,rsa-sha2-512,rsa-sha2-256,ssh-rsa

debug2: ciphers ctos: chacha20-poly1305@openssh.com,aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

debug2: ciphers stoc: chacha20-poly1305@openssh.com,aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

debug2: MACs ctos: umac-64-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1

debug2: MACs stoc: umac-64-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1

debug2: compression ctos: none,zlib@openssh.com,zlib

debug2: compression stoc: none,zlib@openssh.com,zlib

debug2: languages ctos:

debug2: languages stoc:

debug2: first_kex_follows 0

debug2: reserved 0

debug2: peer server KEXINIT proposal

debug2: KEX algorithms: curve25519-sha256,curve25519-sha256@libssh.org,ecdh-sha2-nistp256,ecdh-sha2-nistp384,ecdh-sha2-nistp521,diffie-hellman-group-exchange-sha256,diffie-hellman-group16-sha512,diffie-hellman-group18-sha512,diffie-hellman-group14-sha256,diffie-hellman-group14-sha1

debug2: host key algorithms: rsa-sha2-512,rsa-sha2-256,ssh-rsa,ecdsa-sha2-nistp256,ssh-ed25519

debug2: ciphers ctos: chacha20-poly1305@openssh.com,aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

debug2: ciphers stoc: chacha20-poly1305@openssh.com,aes128-ctr,aes192-ctr,aes256-ctr,aes128-gcm@openssh.com,aes256-gcm@openssh.com

debug2: MACs ctos: umac-64-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1

debug2: MACs stoc: umac-64-etm@openssh.com,umac-128-etm@openssh.com,hmac-sha2-256-etm@openssh.com,hmac-sha2-512-etm@openssh.com,hmac-sha1-etm@openssh.com,umac-64@openssh.com,umac-128@openssh.com,hmac-sha2-256,hmac-sha2-512,hmac-sha1

debug2: compression ctos: none,zlib@openssh.com

debug2: compression stoc: none,zlib@openssh.com

debug2: languages ctos:

debug2: languages stoc:

debug2: first_kex_follows 0

debug2: reserved 0

debug1: kex: algorithm: curve25519-sha256

debug1: kex: host key algorithm: ecdsa-sha2-nistp256

debug1: kex: server->client cipher: chacha20-poly1305@openssh.com MAC: <implicit> compression: none

debug1: kex: client->server cipher: chacha20-poly1305@openssh.com MAC: <implicit> compression: none

debug3: send packet: type 30

debug1: expecting SSH2_MSG_KEX_ECDH_REPLY

debug3: receive packet: type 31

debug1: Server host key: ecdsa-sha2-nistp256 SHA256:hvfwbV4xuiuWnR23GmrdCsulDHel+9WDT34zeZX5ts4

debug3: put_host_port: [[ip_adress]]:49153

debug3: put_host_port: [[ip_adress]]:49153

debug3: hostkeys_foreach: reading file "/home/pi/.ssh/known_hosts"

debug3: record_hostkey: found key type ECDSA in file /home/pi/.ssh/known_hosts:1

debug3: load_hostkeys: loaded 1 keys from [[ip_adress]]:49153

debug3: hostkeys_foreach: reading file "/home/pi/.ssh/known_hosts"

debug3: record_hostkey: found key type ECDSA in file /home/pi/.ssh/known_hosts:1

debug3: load_hostkeys: loaded 1 keys from [[ip_adress]]:49153

debug1: Host '[[ip_adress]]:49153' is known and matches the ECDSA host key.

debug1: Found key in /home/pi/.ssh/known_hosts:1

debug3: send packet: type 21

debug2: set_newkeys: mode 1

debug1: rekey after 134217728 blocks

debug1: SSH2_MSG_NEWKEYS sent

debug1: expecting SSH2_MSG_NEWKEYS

debug3: receive packet: type 21

debug1: SSH2_MSG_NEWKEYS received

debug2: set_newkeys: mode 0

debug1: rekey after 134217728 blocks

debug1: Will attempt key: /home/pi/.ssh/id_rsa

debug1: Will attempt key: /home/pi/.ssh/id_dsa

debug1: Will attempt key: /home/pi/.ssh/id_ecdsa

debug1: Will attempt key: /home/pi/.ssh/id_ed25519

debug1: Will attempt key: /home/pi/.ssh/id_xmss

debug2: pubkey_prepare: done

debug3: send packet: type 5

debug3: receive packet: type 7

debug1: SSH2_MSG_EXT_INFO received

debug1: kex_input_ext_info: server-sig-algs=<ssh-ed25519,ssh-rsa,rsa-sha2-256,rsa-sha2-512,ssh-dss,ecdsa-sha2-nistp256,ecdsa-sha2-nistp384,ecdsa-sha2-nistp521>

debug3: receive packet: type 6

debug2: service_accept: ssh-userauth

debug1: SSH2_MSG_SERVICE_ACCEPT received

debug3: send packet: type 50

debug3: receive packet: type 51

debug1: Authentications that can continue: publickey,password

debug3: start over, passed a different list publickey,password

debug3: preferred gssapi-keyex,gssapi-with-mic,publickey,keyboard-interactive,password

debug3: authmethod_lookup publickey

debug3: remaining preferred: keyboard-interactive,password

debug3: authmethod_is_enabled publickey

debug1: Next authentication method: publickey

debug1: Trying private key: /home/pi/.ssh/id_rsa

debug3: no such identity: /home/pi/.ssh/id_rsa: No such file or directory

debug1: Trying private key: /home/pi/.ssh/id_dsa

debug3: no such identity: /home/pi/.ssh/id_dsa: No such file or directory

debug1: Trying private key: /home/pi/.ssh/id_ecdsa

debug3: no such identity: /home/pi/.ssh/id_ecdsa: No such file or directory

debug1: Trying private key: /home/pi/.ssh/id_ed25519

debug3: no such identity: /home/pi/.ssh/id_ed25519: No such file or directory

debug1: Trying private key: /home/pi/.ssh/id_xmss

debug3: no such identity: /home/pi/.ssh/id_xmss: No such file or directory

debug2: we did not send a packet, disable method

debug3: authmethod_lookup password

debug3: remaining preferred: ,password

debug3: authmethod_is_enabled password

debug1: Next authentication method: password

pi@[ip_adress]'s password:

debug3: send packet: type 50

debug2: we sent a password packet, wait for reply

debug3: receive packet: type 52

debug1: Authentication succeeded (password).

Authenticated to [ip_adress] ([[ip_adress]]:49153).

debug1: channel 0: new [client-session]

debug3: ssh_session2_open: channel_new: 0

debug2: channel 0: send open

debug3: send packet: type 90

debug1: Requesting no-more-sessions@openssh.com

debug3: send packet: type 80

debug1: Entering interactive session.

debug1: pledge: network

debug3: receive packet: type 80

debug1: client_input_global_request: rtype hostkeys-00@openssh.com want_reply 0

debug3: receive packet: type 91

debug2: channel_input_open_confirmation: channel 0: callback start

debug2: fd 3 setting TCP_NODELAY

debug3: ssh_packet_set_tos: set IP_TOS 0x10

debug2: client_session2_setup: id 0

debug2: channel 0: request pty-req confirm 1

debug3: send packet: type 98

debug1: Sending environment.

debug3: Ignored env SHELL

debug3: Ignored env LANGUAGE

debug3: Ignored env SSH_AUTH_SOCK

debug3: Ignored env NO_AT_BRIDGE

debug3: Ignored env PWD

debug3: Ignored env LOGNAME

debug3: Ignored env XDG_SESSION_TYPE

debug3: Ignored env HOME

debug1: Sending env LANG = fr_FR.UTF-8

debug2: channel 0: request env confirm 0

debug3: send packet: type 98

debug3: Ignored env LS_COLORS

debug3: Ignored env SSH_CONNECTION

debug3: Ignored env XDG_SESSION_CLASS

debug3: Ignored env TERM

debug3: Ignored env USER

debug3: Ignored env SHLVL

debug3: Ignored env XDG_SESSION_ID

debug3: Ignored env XDG_RUNTIME_DIR

debug3: Ignored env SSH_CLIENT

debug1: Sending env LC_ALL = fr_FR.UTF-8

debug2: channel 0: request env confirm 0

debug3: send packet: type 98

debug3: Ignored env PATH

debug3: Ignored env DBUS_SESSION_BUS_ADDRESS

debug3: Ignored env MAIL

debug3: Ignored env SSH_TTY

debug3: Ignored env TEXTDOMAIN

debug3: Ignored env _

debug2: channel 0: request shell confirm 1

debug3: send packet: type 98

debug2: channel_input_open_confirmation: channel 0: callback done

debug2: channel 0: open confirm rwindow 0 rmax 32768

debug3: receive packet: type 99

debug2: channel_input_status_confirm: type 99 id 0

debug2: PTY allocation request accepted on channel 0

debug2: channel 0: rcvd adjust 2097152

debug3: receive packet: type 99

debug2: channel_input_status_confirm: type 99 id 0

debug2: shell request accepted on channel 0

Linux raspberrypi 4.19.58-v7+ #1245 SMP Fri Jul 12 17:25:51 BST 2019 armv7l

The programs included with the Debian GNU/Linux system are free software;

the exact distribution terms for each program are described in the

individual files in /usr/share/doc/*/copyright.

Debian GNU/Linux comes with ABSOLUTELY NO WARRANTY, to the extent

permitted by applicable law.

Last login: Thu Jul 25 16:47:11 2019 from 192.168.0.22

SSH is enabled and the default password for the 'pi' user has not been changed.

This is a security risk - please login as the 'pi' user and type 'passwd' to set a new password

Je l’ai mis ici car je ne peux pas mettre plus de deux lien par message sur debian-fr.org et y en avait.